FIREWALL ALS SERVICE

Das Gehirn von Sicherheit und Netzwerk

Die richtige Firewall für Sie

Ob kleines Büro, Ladengeschäft oder mittleres Unternehmen: Unsere Firewall bietet Ihnen starken Schutz, hohe Geschwindigkeit und ein faires Preis-Leistungs-Verhältnis. Sie ist die passende Lösung für jede Betriebsgrösse und jede Branche.

Herausforderung digitale Welt

Die moderne Technik bietet viele Chancen, bringt aber auch neue Gefahren mit sich. Alte Sicherheitsmethoden reichen heute oft nicht mehr aus. Vielen Personen, Betrieben oder Organisationen fehlt schlicht die Zeit oder das spezielle Wissen, um sich gegen immer clevere Angriffe zu wehren.

Umfassender Schutz und Steuerung

Hier setzt unsere Firewall-Lösung an: Sie vernetzt Ihren gesamten Schutz – egal ob im Büro, in der Cloud oder auf Ihren eigenen Servern.

- Wir haben alles im Blick: Wir sehen alle Geräte und Netzwerkbereiche an einem Ort;

- Erkennung und Antwort: Die Firewall erkennt Gefahren und wehrt diese passend zum Szenario ab;

- Zentrale Steuerung: Wir steuern alle Sicherheitsfunktionen Ihrer Firewall, zudem Ihr komplettes Netzwerk, Ihre Videoüberwachung und Ihre Gebäudesicherheit bequem über eine einzige Oberfläche.

So haben Sie Ihre Sicherheit jederzeit im Griff, ohne sich um unverständliche technische Details kümmern zu müssen.

Sicherheits Prozess

Sicherheit, die mitwächst

Unser Ziel ist ein laufender Prozess: Wir prüfen regelmässig, ob Ihr Schutz noch reicht, und passen ihn sofort an, wenn sich etwas ändert. Der wichtigste Schritt ist dabei, immer zu wissen: Was muss als Nächstes getan werden?

So haben Sie immer den Überblick und wissen genau, welcher Schritt als Nächstes ansteht.

Und so gehen wir vor:

- Bestandsaufnahme: Unsere Spezialisten schauen sich Ihre Computer und Netzwerke genau an. Wir prüfen, wo Ihr Betrieb heute schon gut geschützt ist und wo noch Lücken klaffen.

- Klare Empfehlungen: Sie erhalten eine Liste mit konkreten Massnahmen – verständlich formuliert, ohne Fachchinesisch.

- Fahrplan: Damit Sie nicht alles auf einmal machen müssen, erstellen wir einen Schritt-für-Schritt-Plan. Darin steht genau, was wann erledigt werden sollte, damit Sie den Schutz bequem in Ihrem Tempo und Ihrem Budget mit Sinn aufbauen können.

firewall

Die Vorteile auf einen Blick

- Umfassende Sicht über alle Geräte und Anwendungen

- Konkurrenzlos hoher Datendurchsatz von 10 GB/s

- Geringeres Risiko der gesamten Angriffsfläche

- Zentrale Steuerung von Netzwerk, Video & Gebäudesicherheit

Bausteine

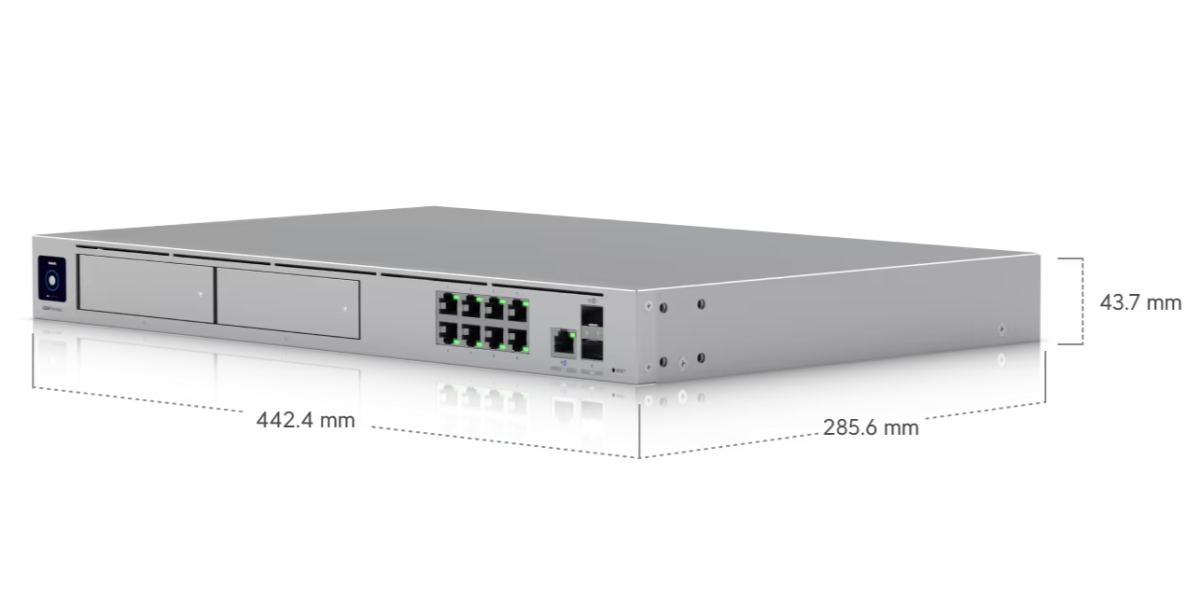

Baustein 1 - Leistungsredundanz

Unsere Firewalls sind mit einer mehrfachen Stromversorgung ausgestattet, um den Betriebsausfall zu verhindern.

Baustein 2 - Schatten-Betrieb

Wir fügen eine weitere Firewall im Schatten-Betrieb hinzu. Sobald eine Firewall ausfällt, übernimmt in Sekundenbruchteilen automatisch die zweite Firewall welche identisch eingerichtet ist. Internetzugriff, Netzwerkbetrieb, Videoüberwachung, Gebäudesicherheit und die komplette Sicherheit laufen problemlos weiter.

Baustein 3 - Angriffserkennung und Abwehr

Der gesamte Datenverkehr in Ihrem Netzwerk bis zu den Endgeräten wird 24/7 überwacht - die Firewall spricht fortlaufend mit allen aktiven Komponenten wie Switches, Router, WLAN-Antennen, Videokameras, Türklingeln, Türschlössern usw. Alle Daten (Web, eMail, Telefon usw.) werden dabei ein- und ausgehend geprüft, analysiert und bewertet. Findet die Firewall verdächtige Datenverkehr werden in Millisekunden Abwehrmassnahmen eingeleitet, das beinhaltet unter anderem:

- Deaktivierung der Internetverbindung, um den Datenabfluss zu verhindern

- Abschaltung von Switches, Routern, Ports usw.

- Isolierung von einzelnen Datenpaketen in die Quarantäne

- Blockierung von Zugriffen auf Endgeräte und Arbeitsplätze

- Abschaltung von Netzwerken oder Teilen davon

- Deaktivierung von Zugriffsberechtigungen über Smartphones, Fingerabdruck-Profilen, NFC-Karten- oder Badges

- Blockierung von Türschlössern

- Verfolgung und Protokollierung aller Prozesse, Vorgänge, Datenströme und Auswirkungen ab dem Beginn der Bedrohung

Baustein 4 - Verwendungsorientierte Firewall-Regeln

In Absprache mit Ihnen definieren wir welche Apps, Programme, Websites, eMail, Inhalte usw. in Ihrem Netzwerk, in Ihrer Infrastruktur und auf Ihren Endgeräten eingesetzt werden dürfen und/oder was definitiv nicht. Entweder richten wir dazu eine Positiv- oder Negativ-Liste ein.

Je nach Anwendungsbereich kann entweder die Nutzung einer Positiv- oder Negativ-Liste sinnvoller sein. Diese Listen funktionieren einfach erklärt so:

- Negativliste (Blacklist) lässt grundsätzlich zuerst mal alles zu. Mit Listeneinträgen schliessen wir dann gezielt einzelne Türen im Netzwerk und verbieten einzelne Daten oder Anwendungen. Diese Liste setzen wir ein wenn nur wenige Verbote gelten sollen;

- Positivliste (Whitelist) lässt grundsätzlich zuerst mal gar nichts zu. Mit Listeneinträgen öffnen wir dann gezielt einzelne Türen im Netzwerk und gestatten einzelne Daten oder Anwendungen. Diese Liste setzen wir ein wenn sehr viele Verbote gelten sollen;